本文獲 IOT ANALYTICS 授權翻譯 原文 : 5 Things To Know About IoT Security

目前,我們正在目睹世界各地 物聯網佈署和解決方案的 數量不斷增加。物聯網安全 (IoT security ) 正在成為這些佈署的重要組成部分,所有公司正意識到他們需要一開始就做對 – – 預估到2022年,物聯網安全市場將達到 USD 44 億。各種產業調查以及我們自己的研究顯示,網絡安全是當今工業物聯網用戶關注的首要問題。

物聯網安全研究中的發現

物聯網(Internet of Things, IoT )安全對於規模化的物聯網應用和服務的安全機制開發和安全操作至關重要,這些應用和服務連接了目標物件、系統和人之間的真實世界和虛擬世界。然而,正如我們最近的關於理解物聯網安全 3部曲入門系列所顯示的那樣,物聯網的安全性非常複雜,市場格局在很大程度上是分散的,大量廠商競相爭取各自的商機。 在本文我們將聚焦市場調查中發現的 5 個擴張中的物聯網安全趨勢的洞見:

1. 物聯網安全支出正在快速增長

目前估計第三方終端用戶於安全解決方案的全球支出 在2017 年為 USD 7.03億 ( 703M ) ;在新法規和物聯網應用增長的驅動下,若以 44% 的複合年增長率 ( CAGR ) 預測的話,到 2022 年市場將到達 USD 44 億,。

除物聯網平台提供的安全工具外 ( 上圖不包含這塊 ),物聯網安全市場是新創公司和全球IC製造商、基礎設施提供商以及雲端和企業軟體公司等企業的集合。至少有 150個獨立的物聯網安全供應商 針對各種產業所面臨的挑戰給予解決方案 – 其中工業/製造是物聯網安全最大的領域。

案例:我們最近訪談一家大型汽車 OEM, 對工廠做了漏洞評估,結果發現當今基礎架構存在著資安鴻溝。這些鴻溝需要相當顯著的支出。

2. 物聯網引入了更多的安全威脅

根據以上 Bosch 的網絡安全風險的計算式,物聯網和以前的互聯網之間巨大差異是物聯網可能受到的威脅數量遠遠大於互聯網:

- a) 更多的曝露點:連接的設備、應用程式、系統和最終用戶數量的增加意味著更多的曝露點。

- b)物聯網設備本身變成新的攻擊媒介:每一個被連累的設備都有可能成為一個新的攻擊點,這意味著被攻擊的可能性更大。

- c) 攻擊的衝擊越來越大:在許多應用中使用更多的連接設備(數百個不同的用例,這些用例都建立在不同的標準之上,與不同的系統進行互動,並具有不同的目標 – 請參閱“ 640+不同使用案例的企業物聯網專案列表 “),特別是攻擊衝擊巨大的關鍵基礎設施應用(即 對實物的損害和可能的生命損失),駭客的威脅將更加劇烈。

- d) 來自整個堆棧的新威脅:另外,更複雜的技術堆棧代表著新的威脅可能跨堆棧而來(來自不同的硬體、通訊和軟體元素 ),這必須由經驗豐富的安全專業人員執行網路安全措施來因應。

案例:我們最近訪談一家大型工業部件製造商,正在將車間的傳統設備連接到網際網路,做狀態監測和預測性維護解決方案。他們的結論是,透過連接操作技術(OT)系統和資訊技術(IT)系統(之前在同一建築物內的兩個獨立的 WiFi 網上運作),曝露出新的可能受攻擊的點。特別是,他們指出,中間的第三方應用程式(即,從維護/服務提供商)可作為網路連接的切入點,被利用來訪問其它連接的系統,造成生產停頓。

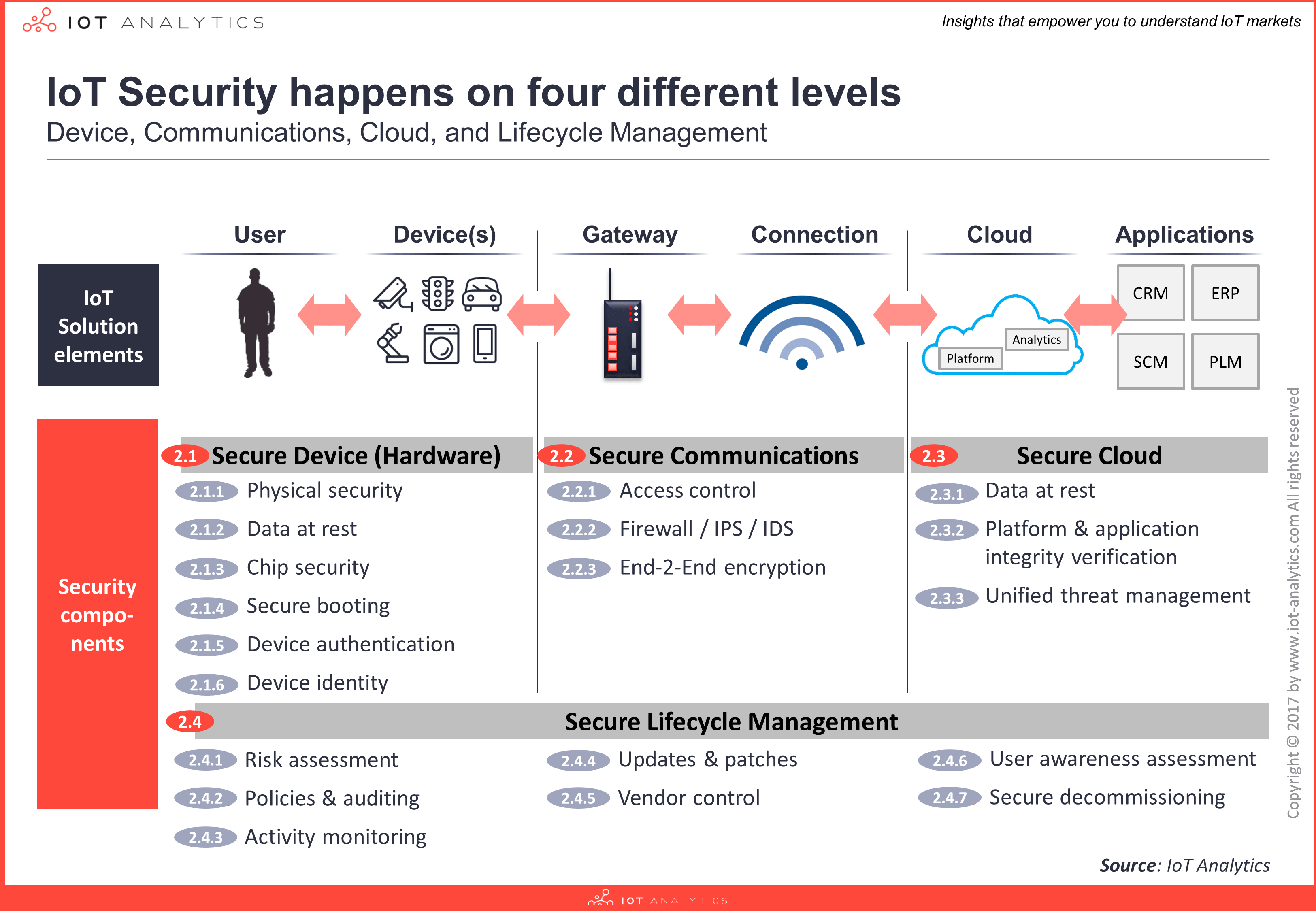

3. 物聯網安全發生在 4 個不同的層面上

物聯網解決方案架構需要多層次的安全處置方法,這些方法可以無縫地協同作業,在整個解決方案的整個生命週期中提供從設備到雲端的完整端到端安全保護。這 4 層包括:

- 設備: 設備層是指物聯網解決方案的硬體層面,即物體 “things”或產品。設計和生產設備的 ODM 和 OEM 越來越多地將更多的安全功能整合到設備運作的硬體和軟體中,以提高設備層的安全級別。 安全組件包括:實體安全、靜態資料 (data at rest )、晶片安全、安全開機、設備認證和設備識別。

- 通訊:通訊層是指物聯網解決方案的網路連結,即資料安全傳輸/接收的媒介。 傳輸的敏感資訊於實體層(例如WiFi、802.15.4或以太網)、網路層(例如,IPv6、Modbus 或 OPC-UA)或應用層(例如MQTT、CoAP 或 web-sockets)有可能在不安全的通訊途徑下暴露於入侵危機,如中間人攻擊。 安全組件包括:訪問控制、防火牆、IPS、IDS和端到端加密。

- 雲:雲層是指物聯網解決方案的後端軟體,即從設備獲取、分析和解讀資料以產生洞見和執行。人們預設物聯網雲端供應商應提供安全高效的雲端服務,以防止重大資料外洩或解決方案停機的問題。 安全組件包括:靜態資料、平台和應用程式完整性驗證。

- 生命週期管理:安全生命週期管理是指為了保持物聯網解決方案安全性在最新的狀態所需要持續處理的總體層,即確保從設備製造、初始安裝到 things 的處置都具有足夠的安全級別。 安全組件包括:風險評估 、策略和審計、活動監控、更新和補丁、供應商控管、用戶意識評估和安全退役。

還應該注意的是,目前(2017年第四季度),沒有一家物聯網安全供應商可以提供完整的端到端即開即用安全解決方案。但是,有些公司比其他公司提供較多,並與合作夥伴生態系統一起提供了一個完整的端到端IoT安全解決方案。

4. 增加物聯網安全任務的自動化

面對預測的數十億物聯網設備成長,手動處理安全任務(例如,吊銷證書 、隔離受損設備)在今天的許多解決方案中仍然是不可行的。融合安全解決方案和人工智能的安全自動化技術變得越來越普遍。

例如,下一代活動監測可以實現建立在復雜的機器學習演算法上、先進的異常檢測。如客觀地根據數學風險因子分類 “壞” 檔案與“好”檔案,這意味著可以教導機器對這些檔案做即時地處理。這種方法驅動自動化決策,改變物聯網設備理解、分類和控制每個檔案執行的方式。

案例:從收集大量資料開始,在這些資料中廣泛地識別檔案抓出一系列可能的屬性。將這些屬性轉換為數值,以用到數學模型中。將向量化和機器學習應用於這些模型,可避免人類處理的雜訊問題,並加快分析處理。然後數學家開發出統計模型,準確地預測檔案是否有效或惡意,使他們能夠很快被發現並在端點隔離威脅。

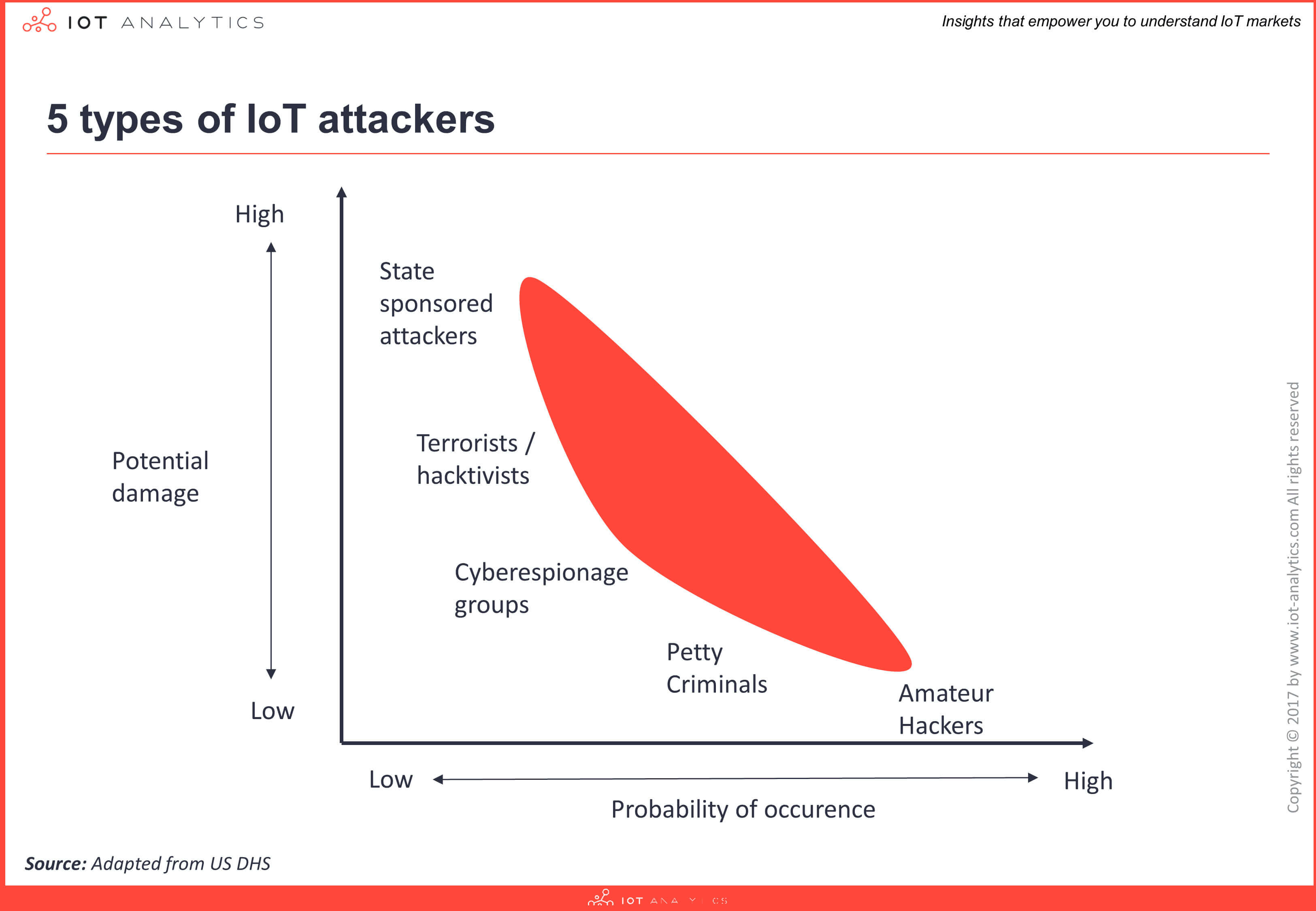

5. 網路間諜組織和小型犯罪分子是最常見的物聯網攻擊者

今天的物聯網攻擊者的5種主要類型是:

- 業餘駭客:如寫腳本的小子、業餘嗜好者。

- 小罪犯: 例如低級網路犯罪分子。

- Cyberespionage群體: 例如,有組織的集團或犯罪集團,如 Armada Collective、Black Vine、GreenBug。

- 恐怖分子/駭客行為主義者: 例如專業、非國家行為者,如 Oxblood Ruffin 或政治駭客行為主義者。

- 國家贊助的攻擊者: 例如國家贊助的破壞性國際間諜活動,以及俄羅斯、中國等傳統敵對的國家。

每一類攻擊者可能具備不同的能力、資源和目標 – 無論是在個人還是團隊的基礎上(即聚合資源合作)。雖用相同的工具,不同類別的攻擊者可能會造成不同的結果,例如,有經驗的網路犯罪分子可以躲避深度包檢測工具或 IDS 簽名檢測工具,新的嗜好者可能不會。

然而,資源豐富、技術嫻熟的小犯罪網路間諜組織是最常見的物聯網攻擊者。在很多情況下,他們開發了先進的惡意軟體,能夠在物聯網網路上變種並躲避檢測,在 IoT 網路上藏比較久的時間,或者運用 DDoS 攻擊作為勒索的手段。

案例:Armada Collective 是傳統網路間諜組織的一個例子,最近要求企業支付數千美元(主要用比特幣或通過PayPal支付),否則將面臨被網路攻擊與系統癱瘓的風險。雖然原來的 Armada Collective 成員似乎被關在歐洲監獄,但一些有經濟動機的進取人士仍在繼續使用該集團的名字勒索。

更多於 IoT Security 的資源

另外他們還有一篇 “5 Things” – 系列: 5 Things to Know About IoT Platforms

你可能會有興趣

- 物聯網相關線上課程

- 網路安全相關線上課程

- 使用 e-mail 訂閱 Soft & Share 內容發布 – 透過 e-mail 提早收到 Soft & Share 發布的好康訊息!

- Soft & Share 特價課程與學習資訊分享 加入這個社團追蹤我們的特價課程與學習訊息

發表迴響