這是 Soft & Share 為訂閱會員所推出的服務,小編週一到週五會每天整理一篇開源專案的摘要說明整理 (早上 8 點前會發佈在 Soft & Share 網站 ) ,讓你可以利用上班前快速掌握目前開源專案的焦點。( 之前出版的開源報報 )。想體驗開源報報,可先參考開放閱讀。

🔥以主題方式整理出相關的開源專案 – 開源報報主題報導

為什麼需要 Soft & Share 開源報報?

每天快速瀏覽開源報報具備有什麼效益?

- 增加自己的學習動力,提升自己的視野

- 從開源專案中獲得 side project 靈感與想法

- 利用開源專案提升自己的生產力

每天使用 NT8.3 元,你可以使用 Soft & Share 開源報報省下掌握每天開源資訊焦點的時間,這是一個很划算的時間槓桿投資

開源報報內容

工具

wsb-detect 使你能夠檢測是否正在Windows Sandbox(“ WSB”)中運行

wsb-detect 使你能夠檢測是否正在Windows Sandbox(“ WSB”)中執行。 Windows Defender 使用沙箱進行動態分析,並且通常由安全分析人員手動使用。 在2019年末,微軟推出了一項名為 Windows Sandbox(簡稱WSB)的新功能。

Windows Sandbox 允許你在15秒之內快速建立具有一次性VM的虛擬機器,具有熟悉的 VM 所具有的所有品質,例如剪貼簿共享,對映目錄等。Sandbox還是Microsoft Defender Application Guard的基礎( WDAG),用於在啟用Hyper-V的主機上進行動態分析,並且可以在任何Windows 10 Pro或Enterprise電腦上啟用。 它並不是特別有趣,但是仍然可以在植入物( implant )開發中證明有用。

#include <stdio.h>

#include "detect.h"

int main(int argc, char** argv)

{

// example vmsmb & username check

if (wsb_detect_dev() || wsb_detect_username())

{

puts("We're in Windows Sandbox!");

return 0;

}

return 1;

}youtube-dl的尊重版權的分支

youtube-dl 是一個命令列程式,可以從 YouTube.com 和其他一些網站下載影片。 它需要 2.6、2.7或 3.2+ 版本的 Python 直譯器,並且它不是侷限特定於平台的。 它應該可以在你的 Unix 機器,Windows或macOS上執行。 它已釋出到公共網域,這意味著你可以隨意修改,重新發佈或使用它。

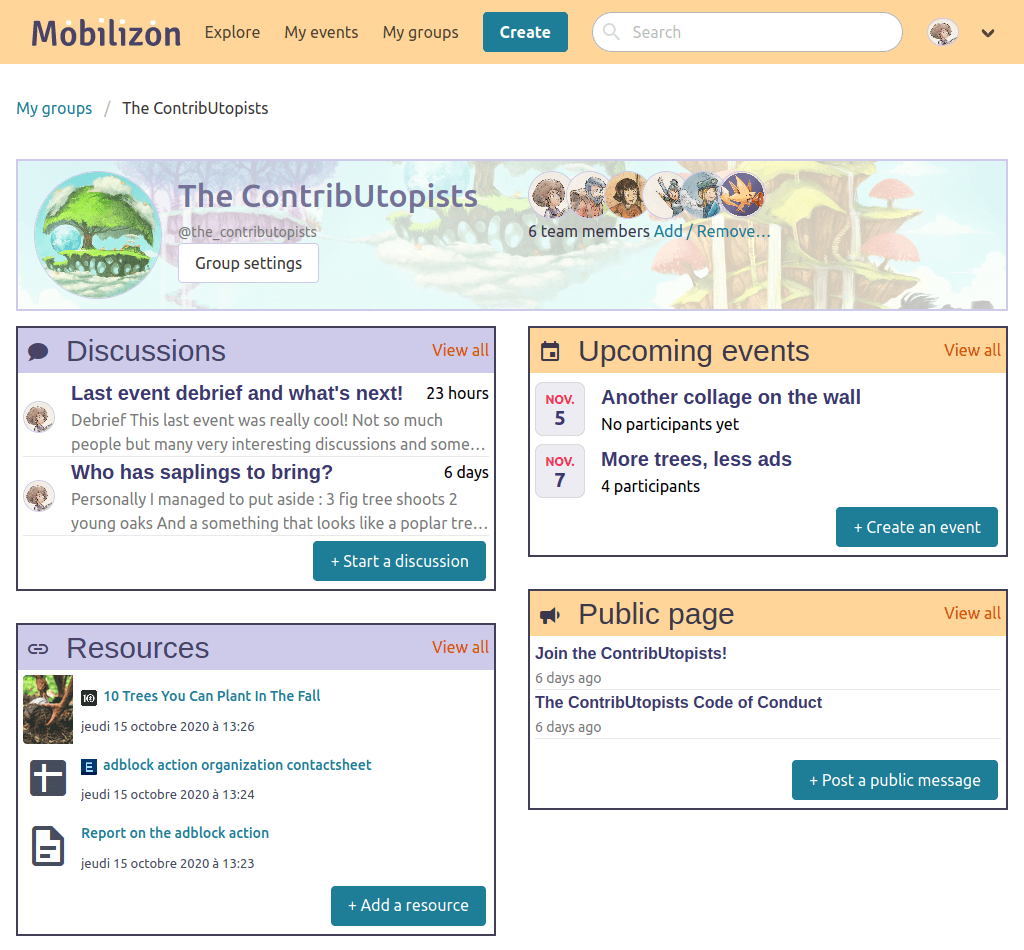

收集,組織和動員自己,使用一種歡樂,道德和解放的工具。

Mobilizon 是旨在建立用於管理社群和事件的平台工具。 其目的是幫助儘可能多的人擺脫 Facebook 群組和事件,Meetup等的束縛。

Mobilizon的設計旨在將你的注意力從 self-staging 機制中解放出來。 這使你可以專注於基本要素:管理事件,團隊和動員。

Mobilizon軟體具有免費許可證,因此任何人都可以託管 Mobilizon 伺服器(稱為實體 instance )。 這些實體可能會彼此聯合,因此在 ExampleMeet 上擁有帳戶的任何人都可以註冊到 SpecimenEvent 上建立的事件。

透過聲音進行無服務器,peer-to-peer,本地端檔案共享

WebRTC 訊號使用聲音的概念驗證。 適用於所有帶有麥克風和揚聲器的裝置。 在瀏覽器中執行。

附近的裝置通過一系列音訊訊號交換必要的 session 描述通訊協定(SDP)資料來協商 WebRTC 連線。 協商成功後,將在瀏覽器之間建立本地端 WebRTC 連線,從而允許通過 LAN 交換資料。

工作原理

WebRTC 技術允許在不同裝置上執行的兩個瀏覽器相互連線並交換資料。 無需安裝外掛或下載應用程式。 為了啟動連線,對等方交換聯絡資訊(IP地址,網路埠,session ID等)。 該過程稱為“signaling”。 WebRTC 規範未定義任何 signaling標準-可以透過任何通訊協定或技術來實現聯絡人交換。

在該專案中,signaling 是透過聲音執行的。 signaling 序列如下所示:

- Peer A 透過將 session 資料編碼為音訊音調來廣播 WebRTC 連線的提議

- 附近的 Peer(s) 捕獲 Peer A發出的聲音並解碼 WebRTC session 資料。

- 要與 Peer A建立連線的 Peer B 回應音訊回答。 回答中已編碼了 Peer B的聯絡資訊。 此外,Peer B 開始嘗試連線到 Peer A。Peer A 從 Peer B 接收回答,對傳輸的聯絡資料進行解碼,並允許 Peer B連線。

- 連接被建立起來

所描述的 signaling 序列不涉及 signaling 伺服器。 因此,例如透過靜態網頁可以為使用聲音發訊號的應用程式提供服務。 唯一的要求可以控制音訊輸出/捕獲裝置的權限。

當前方法的明顯侷限性(特徵)是僅附近的裝置(例如,在同一房間內)可以彼此建立連線。 此外,由於NAT不可用,因此必須將裝置連線在同一區域網中。

類似專案 https://github.com/quiet/quiet-js

資料科學

對抗性機器學習威脅矩陣

該專案的目標是在 ATT&CK 樣式的框架中定位對機器學習(ML)系統的攻擊,以便安全分析人員可以將自己定向到這些新的和即將到來的威脅。

如果你對如何攻擊機器學習系統不熟悉,我們建議從針對安全分析人員的簡潔Adversarial ML 101開始。

或者,如果你想直接深入,請前往Adversarial ML威脅矩陣。

為什麼要開發對抗性機器學習威脅矩陣?

- 在過去三年中,谷歌,亞馬遜,微軟和特斯拉等大型公司的機器學習系統遭到了欺騙,逃避或誤導。

- 根據 Gartner 的報告,這種趨勢只會上升。 到 2022年,將有30%的網路攻擊涉及資料中毒,模型盜竊或對抗性範例。

- 產業準備不足。 在對大小型組織的28個組織的調查中,有25個組織不知道如何保護其機器學習系統。

與繫結到特定軟體和硬體系統的傳統網路安全漏洞不同,對抗性ML漏洞由ML演算法所固有的固有限制來啟用。 可以採用新的方式對資料進行武器處理,這需要擴充我們對網路對手行為建模的方式,以反映新出現的威脅向量和快速發展的對抗性機器學習攻擊生命週期。

該威脅矩陣來自與12個行業和學術研究小組的合作關係,目的是使安全分析人員能夠針對這些新的和即將來臨的威脅進行定向。 該框架植入了一系列精心設計的漏洞和對抗行為,Microsoft和MITER對該漏洞和對抗行為進行了稽核,以有效地對抗營運 ML 系統。 我們使用 ATT&CK 作為樣板,因為安全分析人員已經熟悉使用這種型別的矩陣。

ML.NET是.NET的開源和跨平台機器學習框架。

ML.NET是一個跨平台的開放原始碼機器學習框架,它使 .NET 開發人員可以使用相同的程式碼訪問機器學習,而這些程式碼可以在許多 Microsoft產品(包括Power BI,Windows Defender和Azure)中推動機器學習。

ML.NET 允許.NET 開發人員開發/訓練自己的模型,並使用 .NET 將客製化的機器學習注入到他們的應用程式中,甚至無需事先開發或調整機器學習模型的專業知識。 它提供了從檔案和資料庫中載入資料的功能,支援資料轉換並包括許多ML演算法。

ML.NET 支援機器學習(ML)任務,例如分類(例如,文字分類,情感分析),迴歸(例如,價格預測)以及許多其他ML任務,例如異常檢測,時序預測,聚類, 排名等

雲端和網路管理

用於 Elastic 負載均衡器的Kubernetes控制器

AWS Load Balancer Controller是一個控制器,可幫助管理Kubernetes叢集的Elastic Load Balancer。

用於sudo的外掛,需要另一個人來批准和監視特權sudo session

工程師每天都使用 sudo 以特權使用者身份執行命令。 但是在某些敏感的系統上,你確實要確保沒有任何人可以完全自主地行動。 在 Square,這包括管理我們內部訪問控制系統,儲存會計分類帳,甚至到處動用真錢的應用程式。 該外掛使我們可以確保在這些系統中,沒有使用者可以完全根據自己的權限行事。

行動應用程式設計

該軟體套件提供了一些小部件,您可以使用它們建立一個流暢的 Flutter UI。

程式設計語言/程式庫

使用 Go 程式語言開發的可愛圖表程式庫

在 Golang 生態系統中,資料視覺化程式庫沒有很多選擇可以使用。 go-echarts的開發旨在為 Golang 提供一個簡單而功能強大的資料視覺化程式庫。 Echarts是由百度開源的出色的圖表和視覺化程式庫,它支援可愛的圖表類型和各種互動功能。 Echarts有許多語言繫結,例如 pyecharts。 go-echarts 從 pyecharts 學習,並且已經發展了很多。

喜歡今天小編整理的開源報報嗎?歡迎給小編意見與回饋